Filtraciones de datos: ¿cómo comprobar si has sido afectado?

¿cómo saber si tus datos fueron expuestos y qué hacer para reducir su impacto?.

ESET – Las filtraciones de contraseñas se están volviendo cada vez más comunes, ESET, explica cómo descubrir si tus claves han sido comprometidas y comparte algunos consejos para reducir el impacto de una brecha de datos que haya expuesto tus credenciales.

Este año un informe analizó “la madre de todas las brechas”, la filtración de datos robados durante una serie de ataques a varias empresas y servicios en línea, incluidos LinkedIn y Twitter (ahora X) que, al parecer, incluía 26.000 millones de registros repletos de información confidencial, como datos gubernamentales y credenciales de acceso. Este número de registros comprometidos se suma las anteriores filtraciones conocidas como la filtración de datos de Cam4 que expuso cerca de 11.000 millones de registros, o la llamada Collection No.1, que expuso 773 millones de nombres de inicio de sesión y contraseñas previamente robados de varias organizaciones.

Este contexto ayuda a comprender que, incluso si se aplican estrictas medidas de seguridad personal, las credenciales de una cuenta aún pueden quedar atrapadas en distintas recopilaciones, principalmente debido a brechas en grandes empresas.

Algunas opciones para averiguar si tus credenciales se han visto comprometidas recomendadas por ESET, son:

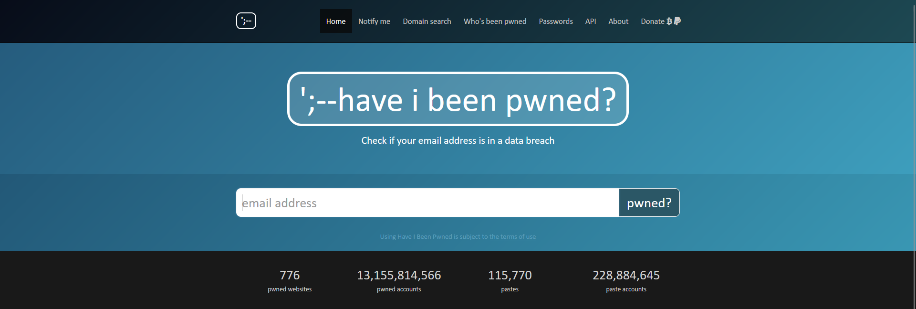

Haveibeenpwned.com: Este sitio cuenta con una herramienta gratuita que puede decirte cuándo y dónde aparecieron sus datos, como dirección de correo electrónico o contraseñas. Solo hay que introducir la dirección de correo electrónico, hacer clic en “pwned?” y aparecerá un mensaje informándote del estado de seguridad de tus credenciales, así como de la filtración exacta en la que se vieron envueltas. Para los afortunados, el resultado será verde, lo que indica que no ha habido “pwnage”, y para los menos afortunados, el sitio se volverá rojo, indicando en qué filtración o filtraciones de datos aparecieron sus credenciales.

Comprobación de correos electrónicos y contraseñas en haveibeenpwned.com mediante una sencilla consulta de búsqueda

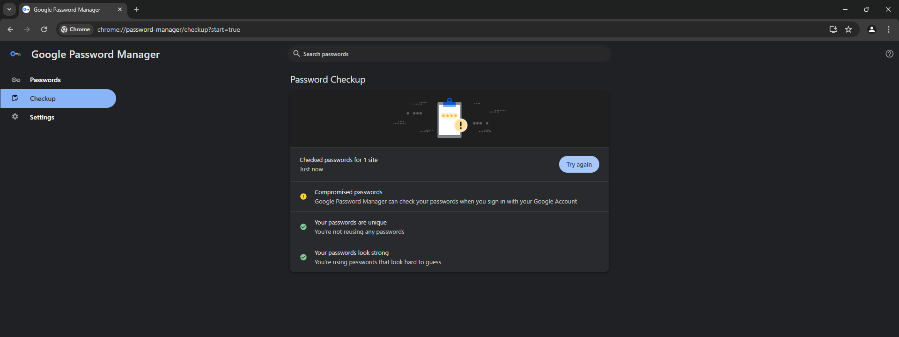

Navegador web: Algunos navegadores web, como Google Chrome y Firefox, pueden comprobar si tus contraseñas han sido incluidas en alguna filtración de datos conocida. Chrome también puede recomendar contraseñas más seguras a través de su módulo de gestión de contraseñas u ofrecer otras funciones para mejorar la seguridad de tus contraseñas.

El gestor de contraseñas de Chrome puede ser muy útil para descubrir si tus datos se han filtrado públicamente.

Sin embargo, es posible que se quiera ir más allá y utilizar un gestor de contraseñas dedicado que tenga un historial probado, incluso mediante un cifrado robusto. Estas herramientas suelen incluir software de seguridad multicapa de buena reputación.

“Los gestores de contraseñas tienen un valor incalculable cuando se trata de hacer malabarismos con una gran colección de credenciales de inicio de sesión, ya que pueden almacenarlas de forma segura y generar contraseñas complejas y únicas para cada una de sus cuentas en línea. No hace falta decir, sin embargo, que necesitas utilizar una contraseña maestra fuerte pero memorable que contenga las mismas. Si bien no son inmunes a ataques, las ventajas como la comprobación de contraseñas filtradas y la integración con los sistemas de autenticación de dos factores (2FA) disponibles actualmente en muchas plataformas en línea, compensan los riesgos.”, comenta Camilo Gutiérrez Amaya, Jefe del Laboratorio de Investigación de ESET Latinoamérica.

Asimismo, para evitar el impacto de las fugas de credenciales desde ESET recomiendan:

- No confiar únicamente en las contraseñas. Utilizar la autenticación de doble factor (2FA) en todos los servicios que la permitan, -idealmente en forma de una clave de seguridad dedicada para 2FA o una aplicación de autenticación como Microsoft Authenticator o Google Authenticator-. De este modo, será mucho más difícil para los atacantes obtener acceso no autorizado a las cuentas, incluso si han conseguido de algún modo la(s) contraseña(s).

- Evitar que las contraseñas sean simples y cortas, como una palabra y un número. Una buena práctica es utilizar frases de contraseña, que pueden ser más seguras y fáciles de recordar. En caso de duda, se puede utilizar esta herramienta de ESET para generar contraseñas, o comprobarla fortaleza de las ya existentes.

- Utilizar una contraseña distinta para cada una de sus cuentas para evitar ataques como el “credential stuffing”, que se aprovecha de esto para reutilizar las mismas credenciales en varios servicios en línea.

- En cuanto a la seguridad de las contraseñas como tal, evitar escribir los datos de acceso en papel o almacenarlos en una aplicación para tomar notas. También es mejor evitar almacenar las credenciales de la cuenta en los navegadores web, que suelen guardarlas como simples archivos de texto, lo que las hace vulnerables a la filtración de datos por parte de malware.

Por parte de las empresas, ESET aconseja tener en cuenta los siguientes puntos:

- Invertir en soluciones de seguridad, como software de detección y respuesta, que puedan prevenir brechas e incidentes de seguridad.

- Reducir proactivamente su superficie de ataque y reaccionar en cuanto se detecte algo sospechoso. La gestión de vulnerabilidades es crucial, ya que estar al tanto de las lagunas de software ayuda a prevenir su explotación por parte de los ciberdelincuentes.

- No subestimar la importancia de la formación en ciberseguridad y la seguridad de los endpoints y el correo electrónico para el equipo de trabajo. Un ataque se puede desencadenar facilmente, por ejemplo cuando un empleado abre un archivo adjunto de correo electrónico sospechoso o hace clic en un enlace.

- Implementar una solución de prevención de pérdida de datos (DLP) e implantar una sólida política de copias de seguridad. Además, el manejo de grandes volúmenes de datos de clientes y empleados requiere prácticas de cifrado estrictas. El cifrado local de credenciales puede salvaguardar estos datos sensibles, dificultando a los atacantes la explotación de la información robada sin acceso a las claves de cifrado correspondientes.

“En definitiva, no existe una solución única, y cada usuario o empresa debe adaptar su estrategia de seguridad de datos a sus necesidades específicas y adaptarse a la evolución del panorama de las amenazas. No obstante, una combinación de las mejores prácticas de ciberseguridad contribuirá en gran medida a prevenir las filtraciones y violaciones de datos.”, concluye Gutiérrez Amaya de ESET Latinoamérica.

Fuente: Departamento de Comunicación ESET Ecuador. Más inf.: 0998605919