App para grabar la pantalla en Google Play se convierte en maliciosa a través de una actualización

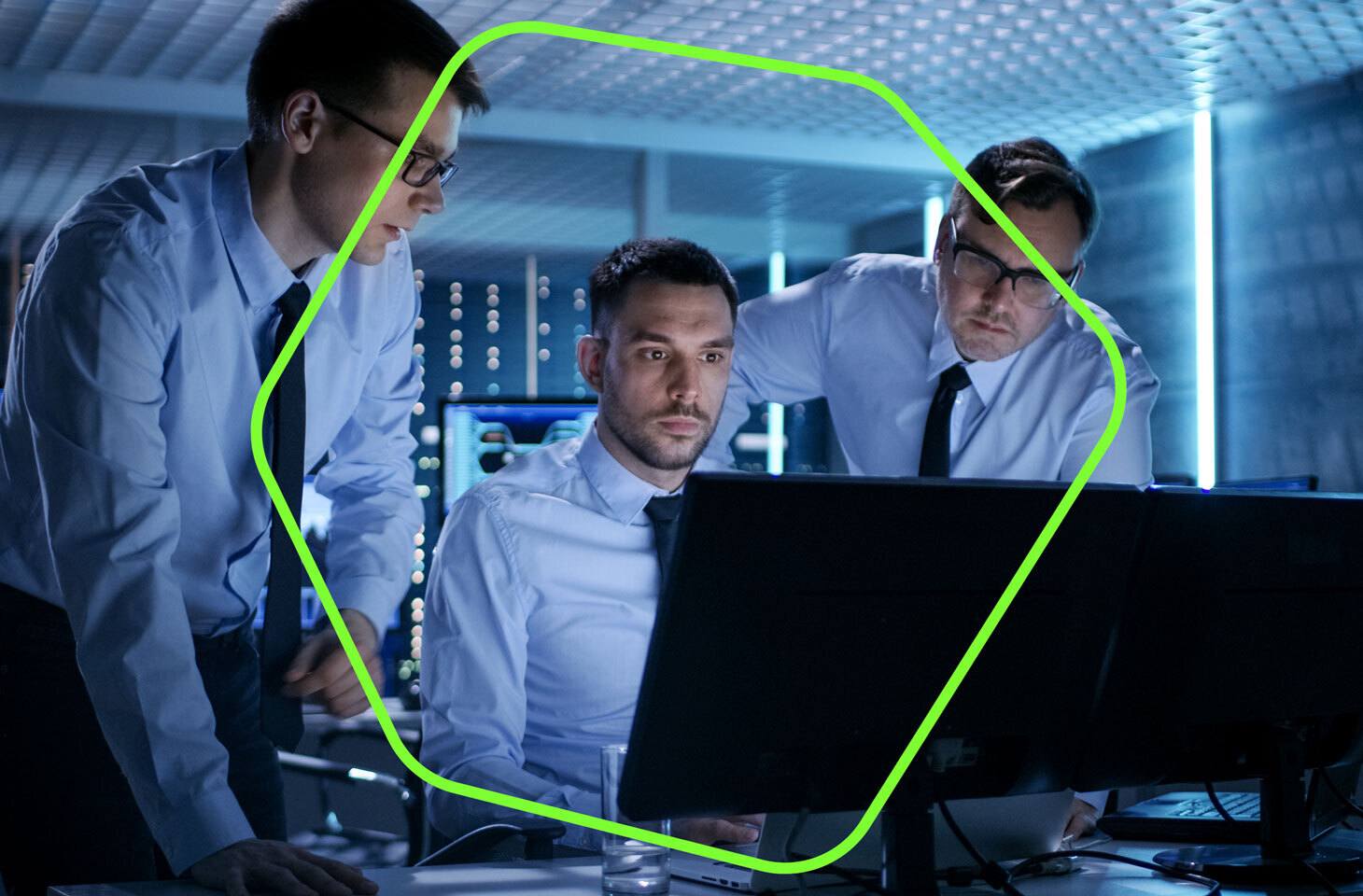

El equipo de investigación de ESET identificó AhRat, un nuevo troyano de acceso remoto (RAT) para Android que permite exfiltrar archivos y grabar audio. Ecuador – El equipo de investigación de ESET, descubrió una aplicación troyanizada para Android que había estado disponible en la tienda Google Play y contaba con más de 50,000 instalaciones. La […]